Povoľte alebo zakážte izoláciu jadra a integritu pamäte v systéme Windows 11/10

Kybernetické útoky sa za posledných pár rokov zmenili. Nečestní hackeri teraz môžu prevziať kontrolu nad vaším počítačom a uzamknúť súbory, pokiaľ nie ste pripravení im zaplatiť peniaze. Tieto typy útokov sa nazývajú Ransomware a využívajú exploity na úrovni jadra, ktoré sa pokúšajú spustiť malvér s najvyššími oprávneniami, napr. WannaCry a Petya ransomware. S cieľom zmierniť tieto typy útokov spoločnosť Microsoft(Microsoft) zaviedla funkciu, ktorá vám umožňuje povoliť izoláciu jadra a integritu pamäte(Core Isolation and Memory Integrity) , aby ste takýmto útokom zabránili.

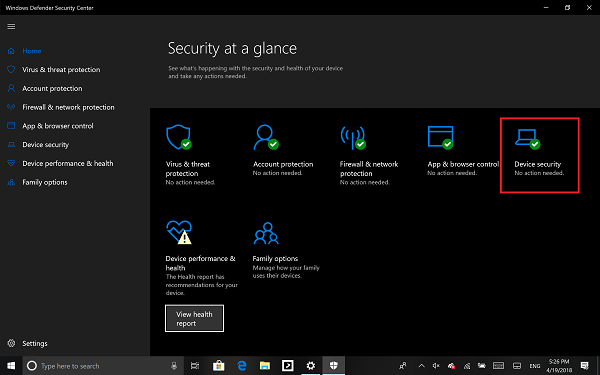

Túto funkciu ponúka Centrum zabezpečenia programu Windows Defender . (Defender Security Center)Nazýva sa Device Security a(Device Security, ) ponúka hlásenie stavu a správu bezpečnostných funkcií zabudovaných do vašich zariadení – vrátane zapínania funkcií na poskytovanie vylepšenej ochrany. Nefunguje však na softvérovej úrovni; musí to podporovať aj hardvér. Váš firmvér by mal podporovať virtualizáciu,(Virtualization,) ktorá umožňuje počítaču so Windows 11/10 spúšťať aplikácie v kontajneri, takže nezískajú prístup k iným častiam systému.

Vaše zariadenie musí spĺňať požiadavky na štandardné hardvérové zabezpečenie To znamená, že vaše zariadenie by malo podporovať integritu pamäte a izoláciu jadra a tiež by malo mať:

- TPM 2.0 (označovaný aj ako váš bezpečnostný procesor)

- Zabezpečené spustenie je povolené

- DEP

- UEFI MAT

Povoľte izoláciu jadra(Core Isolation) a integritu pamäte(Memory Integrity) v systéme Windows 11(Windows 11)

Je to pravdepodobne najjednoduchší spôsob, ako povoliť alebo zakázať zabezpečenie(Security) založené na virtualizácii v systéme Windows 11(Windows 11) . Inými slovami, musíte povoliť izoláciu jadra(enable Core isolation) , aby ste to dosiahli. Za týmto účelom postupujte takto:

- Vyhľadajte zabezpečenie systému Windows (windows security ) vo vyhľadávacom poli na paneli úloh.

- Kliknite(Click) na jednotlivý výsledok vyhľadávania.

- Prejdite na kartu Zabezpečenie zariadenia .(Device security)

- Kliknite na možnosť Podrobnosti izolácie jadra(Core isolation details ) .

- Zapnite ho prepnutím tlačidla integrity pamäte (Memory integrity ) .

- Reštartujte počítač.

Povoľte izoláciu jadra(Core Isolation) a integritu pamäte(Memory Integrity) v Windows 11/10

- Prihláste sa ako správca a otvorte Centrum zabezpečenia programu Windows Defender(Windows Defender Security Center)

- Vyhľadajte možnosť Zabezpečenie zariadenia(Device Security) .

- Tu by ste mali skontrolovať, či je na vašom počítači povolená izolácia jadra(Core Isolation) v časti Virtualizácia .(Virtualization)

- Izolácia jadra (Core isolation)poskytuje(y) bezpečnostné funkcie založené na virtualizácii na ochranu základných častí vášho zariadenia.

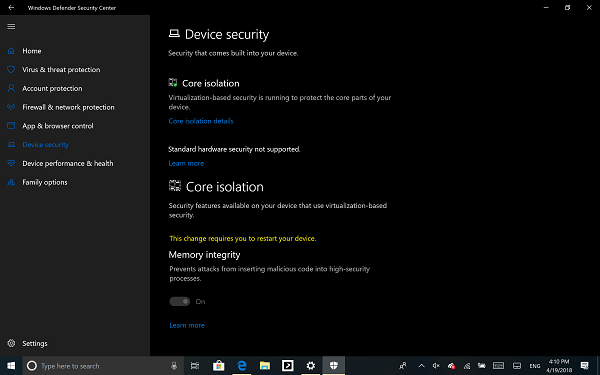

- Kliknite(Click) na Podrobnosti o izolácii jadra(Core) a ponúkne sa vám aktivácia integrity pamäte(Memory Integrity) .

Integrita pamäte(Memory integrity) (integrita kódu chránená hypervízorom) je bezpečnostná funkcia Core isolation, ktorá zabraňuje útokom vo vložení škodlivého kódu do vysoko zabezpečených procesov. Prepínačom(Toggle) ho zapnite.

Po povolení sa zobrazí výzva na reštartovanie počítača, aby sa úplne povolila integrita pamäte(Memory Integrity) .

Ak budete neskôr čeliť problémom s kompatibilitou aplikácií, možno budete musieť túto funkciu vypnúť.

Súvisiace(Related) : Integrita pamäte je sivá alebo sa nedá zapnúť/vypnúť .

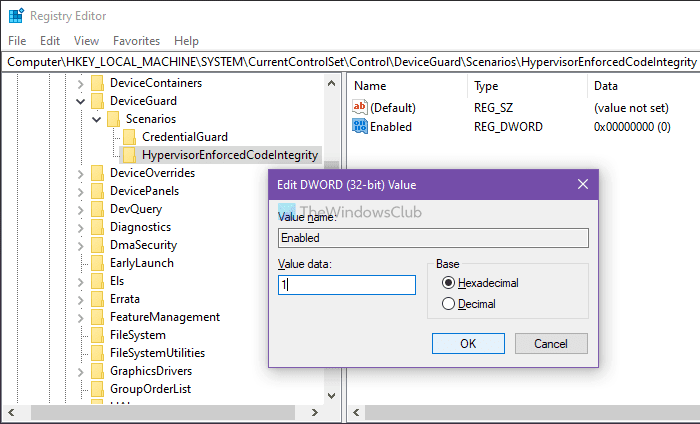

Povoliť alebo zakázať izoláciu jadra(Core Isolation) a integritu pamäte(Memory Integrity) pomocou databázy Registry

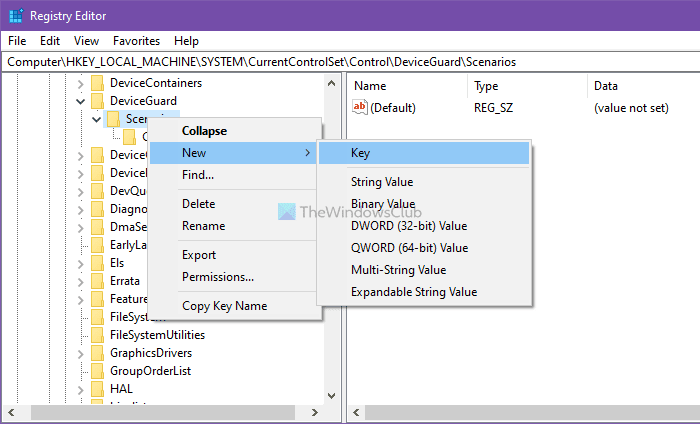

Registry môžete použiť aj na povolenie alebo zakázanie integrity pamäte(Memory) izolácie jadra pomocou (Core)Editora databázy Registry(Registry Editor) , postupujte podľa týchto krokov:

- Stlačením Win+R otvorte dialógové okno Spustiť.

- Napíšte regedit a stlačte tlačidlo Enter .

- Kliknite na možnosť Áno(Yes) .

- Prejdite na Scenáre(Scenarios) v HKEY_LOCAL_MACHINE .

- Kliknite pravým tlačidlom myši na Scenarios > New > Key .

- Pomenujte ho ako HypervisorEnforcedCodeIntegrity .

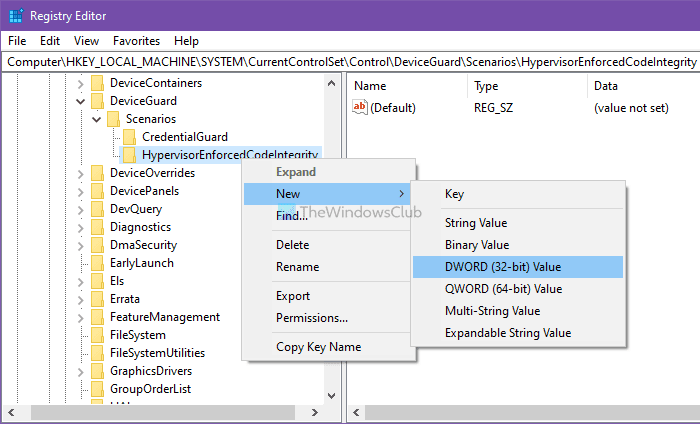

- Kliknite naň pravým tlačidlom myši > New > DWORD (32-bit) Value .

- Pomenujte ho ako Povolené(Enabled) .

- Dvakrát naň kliknite, aby ste nastavili Údaj hodnoty(Value) ako 1 na aktiváciu a 0 na zakázanie.

- Kliknite na tlačidlo OK(OK) .

- Reštartujte počítač.

Ak sa chcete dozvedieť viac o týchto krokoch, pokračujte v čítaní.

Upozornenie:(Precaution: ) Skôr ako prejdete na kroky REGEDIT , nezabudnite vytvoriť bod obnovenia systému .

Ak chcete začať, stlačením klávesov Win+R otvorte dialógové okno Spustiť(Run) , zadajte príkaz regedit a stlačte tlačidlo Enter . Ak sa na obrazovke zobrazí výzva UAC , kliknutím na možnosť Áno (Yes )otvorte Editor databázy Registry .

Ďalej prejdite na nasledujúcu cestu:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios

Kliknite pravým tlačidlom myši na kláves Scenarios > New > Key a pomenujte ho ako HypervisorEnforcedCodeIntegrity .

Potom musíte vytvoriť hodnotu REG_DWORD . Kliknite pravým tlačidlom myši na HypervisorEnforcedCodeIntegrity > New > DWORD (32-bit) Value a pomenujte ju ako Enabled .

V predvolenom nastavení sa dodáva s údajmi o hodnote 0 (Value),(0) čo znamená, že je vypnutý. Ak však chcete túto funkciu povoliť, dvakrát na ňu kliknite a nastavte Údaj hodnoty(Value) na 1 .

Kliknite na tlačidlo OK(OK ) a reštartujte počítač.

To znamená, že existujú dve ďalšie možnosti, ktoré môžu byť k dispozícii v závislosti od hardvéru vášho počítača.

- Security Processor sa zobrazí iba vtedy, ak máte k hardvéru počítača TPM . Sú to diskrétne čipy prispájkované k základnej doske počítača výrobcom OEM . Ak chcete z TPM vyťažiť maximum , OEM musí starostlivo integrovať systémový hardvér a firmvér s modulom TPM(TPM) , aby mu mohol odosielať príkazy a reagovať na jeho odpovede. Novšie moduly TPM(TPMs) môžu poskytnúť výhody zabezpečenia a ochrany osobných údajov aj samotnému systémovému hardvéru. Ak si teda kupujete nový počítač, skontrolujte všetky tieto možnosti.

- Secure Boot zabraňuje načítaniu škodlivého kódu skôr, ako váš OS. Je ťažké ich rozbiť, ale s bezpečným bootovaním je o to postarané.

Windows 11/10 tiež ponúka integritu kódu chráneného Hypervisorom(Hypervisor Protected Code Integrity) ( HVCI ), keď začnete s čistou inštaláciou. Tí, ktorí používajú starý hardvér, budú mať možnosť prihlásiť sa k odoslaniu aktualizácie pomocou používateľského rozhrania v Centre zabezpečenia programu Windows Defender(Windows Defender Security Center) ( WDSC ). Toto vylepšenie zabezpečí, že proces jadra, ktorý overuje integritu kódu, beží v zabezpečenom prostredí runtime.

Prečítajte si(Read) : Zabezpečenie založené na virtualizácii nie je povolené v systéme Windows 11(Virtualization-based Security not enabled in Windows 11) .

Related posts

Povoľte ochranu potenciálne nechcených aplikácií v systéme Windows 11/10

Ako vylúčiť priečinok z kontroly programu Windows Defender v systéme Windows 11/10

Nie je možné zapnúť program Windows Defender v systéme Windows 11/10

Ako otvoriť Centrum zabezpečenia systému Windows v systéme Windows 11/10

Vykonajte offline skenovanie programu Windows Defender pri spustení systému Windows 11/10

Čo je to ochrana účtu v systéme Windows 11/10 a ako túto časť skryť

Ako pridať Editor zásad skupiny do Windows 11/10 Home Edition

Povoľte sieťové pripojenia v modernom pohotovostnom režime v systéme Windows 11/10

Opravte v prehliadači Chrome vysoké využitie procesora, pamäte alebo disku v systéme Windows 11/10

Ako povoliť pravidelné skenovanie programu Windows Defender v systéme Windows 11/10

Ako manuálne vytvoriť súbor Crash Dump v systéme Windows 11/10

Ako otvárať a čítať súbory Small Memory Dump (dmp) v systéme Windows 11/10

Ako opraviť 100% využitie disku, vysokého CPU, vysokého využitia pamäte v systéme Windows 11/10

Zariadenie na prehrávanie HDMI sa nezobrazuje v systéme Windows 11/10

Čo je súbor PLS? Ako vytvoriť súbor PLS v systéme Windows 11/10?

Windows Defender sa v systéme Windows 11/10 neaktualizuje automaticky

Ako zvýšiť vyhradenú video RAM v systéme Windows 11/10

Ako skontrolovať veľkosť vyrovnávacej pamäte procesora v systéme Windows 11/10

Upozornenia na paneli úloh sa nezobrazujú v systéme Windows 11/10

Nakonfigurujte program Microsoft Defender na skenovanie súborov .zip .rar .cab v systéme Windows 11/10