Čo je Conhost.exe? Všetko, čo potrebujete vedieť.

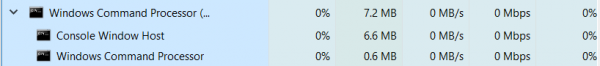

Čo je proces Conhost.exe ? Je to užitočné alebo ho musím odstrániť? Je to vírus? Prečo beží na mojom PC s vysokým využitím CPU , pamäte(Memory) alebo disku(Disk) ? Hostiteľ okna konzoly(Console Window Host) alebo ConHost.exe sú rovnaké, ale na rôznych miestach v Správcovi úloh(Task Manager) sú pomenované inak . Podporujú spustenie príkazového riadka(Command Prompt) . Dnes sa dozvieme veľa vecí o Conhost.exe .

Čo je Conhost.exe

Console Window Host alebo ConHost.exe sú súbory operačného systému Windows . Budeme pokrývať množstvo vecí o Conhost.exe . Zahŕňajú:

- Je to naozaj užitočné?

- Prečo beží viacero inštancií procesu?

- Ako zistím, či ide o malvér?

- Čo môžem urobiť, ak spotrebúva veľké zdroje?

Je užitočný conhost.exe

Je to skutočne dôležitý proces. Súvisí s cmd.exe alebo Windows Command Prompt a crsrss.exe alebo ClientServer Runtime System Service . Tieto procesy sú vzájomne závislé. To znamená, že sa navzájom podporujú pri spúšťaní a vykonávaní celej funkcie. To zahŕňa podporu interakcie s klávesnicou a myšou, zobrazenie textu v štandardnom okne aplikácie Win32 .

Prečo sa spúšťajú viaceré inštancie procesu conhost.exe?

Ako už bolo spomenuté, tento proces beží, keď je spustený príkazový riadok. Teraz to zahŕňa aktívne aj neaktívne okná príkazového riadku. Mnoho iného softvéru, ako je Connectify , potrebuje spúšťať niektoré príkazy príkazového riadka na pozadí, aby fungovalo podľa plánu. Ale keď ich použijeme, nevidíme žiadne okno príkazového riadku, ktoré sa objaví, ale tieto príkazy sa vykonávajú na pozadí. To vyžaduje, aby hostiteľ okna konzoly(Console Window Host) vykonal príkazy na pozadí bez toho, aby skutočne prerušil tok úloh používateľa. Preto(Hence) program mnohokrát spúšťa viacero inštancií príkazového riadku na pozadí, len aby príkazy vykonával efektívnejšie.

Je conhost.exe vírus?

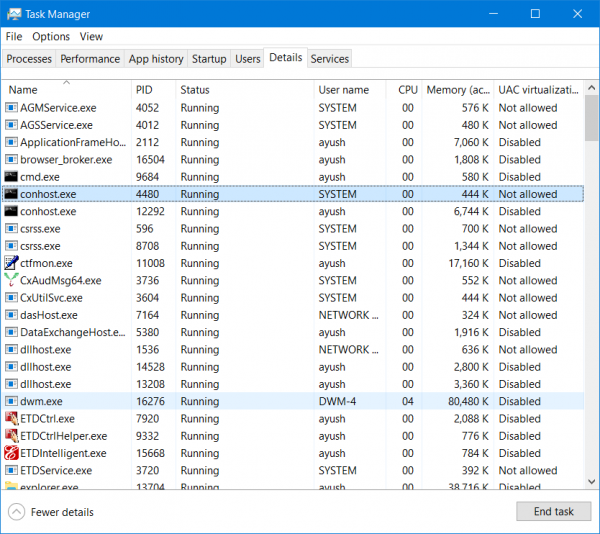

Ak chcete skontrolovať, či proces, ktorý prechádza súborom conhost.exe alebo hostiteľom okna konzoly(Console Window Host) , je malware alebo nie, je veľmi jednoduché.

Keď nájdete proces, kliknite pravým tlačidlom myši na záznam a vyberte možnosť Otvoriť umiestnenie súboru.(Open file location.)

Ak otvorí C:\Windows\System32 a ukáže na súbor s názvom conhost.exe , nemusíte sa o to starať. Pre istotu naň kliknite pravým tlačidlom myši a vyberte Vlastnosti(Properties) . Na karte Podrobnosti(Details) skontrolujte, či ide o súbor operačného systému Microsoft Windows(Microsoft Windows OS) .

Ak sa nachádza v inom priečinku alebo umiestnení, môže ísť o malvér. Odporúčame vám vykonať úplnú kontrolu počítača pomocou programu Windows Defender(Windows Defender) alebo antivírusového softvéru.

conhost.exe spotrebúva veľké zdroje

- Skúste zatvoriť všetky okná rozhrania príkazového riadka (cmd.exe).

- Skontrolujte, či niektoré aplikácie používajú príkazový riadok na vykonávanie úloh

- Skontrolujte svoje naplánované úlohy a zistite, či na nich nie sú spustené nejaké úlohy

- Spustite kontrolu škodlivého softvéru pomocou bezplatného samostatného antivírusového nástroja na požiadanie,(free second-opinion, standalone, on-demand antivirus tool) ako je Kaspersky alebo Dr. Web Cureit.

- Spustite Kontrola systémových súborov a nahraďte potenciálne poškodené systémové súbory.

Let us know if you need to know anything else!

Chcete vedieť o týchto procesoch, súboroch alebo typoch súborov?(Want to know about these processes, files or file types?)

Súbory Windows.edb(Windows.edb files) | Súbory Thumbs.db | Súbory NFO a DIZ | Súbor Index.dat | Swapfile.sys, Hiberfil.sys & Pagefile.sys | Nvxdsync.exe | Svchost.exe | RuntimeBroker.exe | TrustedInstaller.exe | Súbory DLL alebo OCX | StorDiag.exe | ShellExperienceHost.exe | MOM.exe | JUCeck.exe .

Related posts

Čo je proces splwow64.exe v systéme Windows 10 a môžem ho zakázať?

Moderné nastavenie Hostite vysoké využitie CPU alebo pamäte v systéme Windows 11/10

Čo je súbor Device Census (devicecensus.exe) v systéme Windows 10?

Čo je Sihost.exe v systéme Windows 11/10? Ako zistiť, či ide o vírus?

Čo je proces YourPhone.exe v systéme Windows 11/10? Mám to odstrániť?

Desktop Window Manager dwm.exe spotrebúva veľa CPU, GPU alebo pamäte

Vyskytol sa problém so spustením StartupCheckLibrary.dll v systéme Windows 11/10

Čo je dllhost.exe a prečo zobrazuje vysoké využitie disku?

Čo je lsass.exe v systéme Windows 10 a ako zistiť, či ide o vírus?

Aplikácia Fix Services and Controller Vysoké využitie procesora v systéme Windows 11/10

Process Tamer: Spravujte vysoké alebo 100% využitie procesora v počítači so systémom Windows

Je potrebné aktualizovať službu HP Display Control Service

Čo je proces IgfxEM.exe viditeľný v systéme Windows 11/10?

Čo je proces Identity_Helper.exe v Správcovi úloh systému Windows 10

Služba Connected Devices Platform Service (CDPSvc) Vysoká spotreba disku

Čo je aplikácia Spooler SubSystem a prečo vysoké využitie procesora?

Čo je proces WWAHost.exe na mojom počítači so systémom Windows 10?

Opravte vysoké využitie procesora pomocou XboxStat.exe v systéme Windows 11/10

Microsoft Office Click-to-Run Vysoké využitie procesora v systéme Windows 11/10

Ako vyriešiť problém s vysokým využitím procesora GSvr.exe v systéme Windows 10