Ako sa chrániť pred ransomvérovými útokmi a infekciami a ako im predchádzať

Tento sprievodca prevenciou a ochranou ransomvéru sa zaoberá prevenciou a ochranou pred ransomvérom (Ransomware)a(Ransomware) krokmi, ktoré môžete podniknúť na zablokovanie a zabránenie ransomvéru(Ransomware) , novému škodlivému softvéru, ktorý prináša správy všade naokolo z nesprávnych dôvodov.

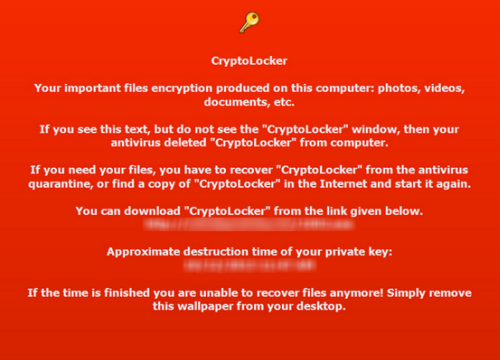

Znovu(Time) a znovu sa dozvedáme o hrozbách a nových variantoch malvéru, ako je Ransomware , ktoré predstavujú nebezpečenstvo pre používateľov počítačov. Vírus ransomware zablokuje prístup k súboru alebo vášmu počítaču a požaduje zaplatenie výkupného autorovi za opätovné získanie prístupu, zvyčajne prostredníctvom anonymného predplateného peňažného poukazu alebo bitcoinu(Bitcoin) . Jednou špecifickou ransomvérovou hrozbou, ktorá v poslednom čase dokázala upútať pozornosť, je Cryptolocker , okrem FBI ransomware, Crilock & Locker .

Špecialitou ransomvéru je, že môže prísť sám o sebe (často e-mailom) alebo prostredníctvom backdoor alebo downloaderu, ktorý je prinesený ako ďalší komponent. Váš počítač sa môže nakaziť ransomvérom, keď kliknete na škodlivý odkaz v e-maile, okamžitej správe, na sociálnej sieti alebo na napadnutej webovej lokalite – alebo ak si stiahnete a otvoríte prílohu škodlivého e-mailu. Navyše, podobne ako notoricky známy vírus, môže zostať nezistený väčšinou antivírusových programov. A aj keď váš antivírusový softvér dokáže ransomvér odstrániť, veľakrát vám zostane len veľa uzamknutých súborov a údajov!

Ako zabrániť ransomvéru

Aj keď je situácia znepokojujúca a výsledok je vo väčšine prípadov fatálny, ak nedodržíte pravidlá autora škodlivého softvéru – keďže zašifrované súbory môžu byť neopraviteľné – môžete prijať určité preventívne opatrenia, aby ste problém udržali na uzde. Môžete zabrániť šifrovaniu ransomware! Pozrime sa na niektoré z krokov na predchádzanie ransomvéru(Ransomware prevention steps) , ktoré môžete podniknúť. Tieto kroky vám môžu pomôcť zablokovať a zabrániť ransomvéru(Ransomware) .

Aktualizovaný OS a bezpečnostný softvér(Updated OS & security software)

Je samozrejmé, že používate plne aktualizovaný moderný operačný systém,(fully updated modern operating system) ako je Windows 10/8/7, dobrý antivírusový softvér(antivirus software) alebo Internet Security Suite(good antivirus software or an Internet Security Suite) a aktualizovaný zabezpečený prehliadač(updated secure browser) a aktualizovaný e-mailový klient(updated email client) . Nastavte svojho e-mailového klienta tak, aby blokoval súbory .exe(block .exe files) .

Autori malvéru(Malware) považujú používateľov počítačov, ktorí používajú zastarané verzie OS, za ľahký cieľ. Je známe, že majú určité zraniteľnosti, ktoré môžu títo známi zločinci zneužiť, aby sa potichu dostali do vášho systému. Takže opravte alebo aktualizujte svoj softvér. Použite seriózny bezpečnostný balík. Vždy sa odporúča spustiť program, ktorý kombinuje softvér proti malvéru a softvérovú bránu firewall, aby vám pomohol identifikovať hrozby alebo podozrivé správanie, pretože autori škodlivého softvéru často posielajú nové varianty, aby sa predišli odhaleniu. Možno si budete chcieť prečítať tento príspevok o trikoch s ransomwarom a správaní prehliadača.

Prečítajte si o ochrane pred ransomvérom v systéme Windows 10(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Zálohujte si dáta(Back up your data)

Pravidelným zálohovaním(regular backups) môžete určite minimalizovať škody spôsobené v prípade, že sa váš počítač nakazí ransomvérom(Ransomware) . V skutočnosti Microsoft urobil všetko a povedal, že zálohovanie je najlepšou obranou proti Ransomware vrátane Cryptolocker.

Nikdy neklikajte na neznáme odkazy a nesťahujte prílohy z neznámych zdrojov(Never click on unknown links or download attachments from unknown sources)

Toto je dôležité. E-mail je bežný vektor, ktorý používa Ransomware na získanie vášho počítača. Preto nikdy neklikajte na žiadny odkaz, ktorý sa vám môže zdať podozrivý. Aj keď máte 1% pochybnosti – nie! To isté platí aj pre prílohy. Určite si môžete stiahnuť prílohy, ktoré očakávate od priateľov, príbuzných a spolupracovníkov, ale buďte veľmi opatrní na preposielanie pošty, ktoré môžete dostať aj od svojich priateľov. Malé pravidlo, ktoré si v takýchto situáciách zapamätajte: Ak máte pochybnosti – NEDÁVAJTE(If in doubt – DONT) ! Pozrite si preventívne opatrenia, ktoré je potrebné prijať pri otváraní príloh e-mailov(when opening email attachments) alebo pred kliknutím na webové odkazy(clicking on web links) .

RansomSaver je veľmi užitočný doplnok pre Microsoft Outlook , ktorý zisťuje a blokuje e-maily, ku ktorým sú pripojené súbory škodlivého softvéru ransomware.

Zobraziť skrytú príponu súboru(Show hidden file-extension)

Jeden súbor, ktorý slúži ako vstupná cesta pre Cryptolocker , je ten s príponou „.PDF.EXE“. Malvér(Malware) rád maskuje svoje .exe súbory ako neškodne vyzerajúce .pdf . súbory .doc alebo .txt. Ak povolíte túto funkciu, aby sa zobrazila úplná prípona súboru, môže byť jednoduchšie odhaliť podozrivé súbory a odstrániť ich. Ak chcete zobraziť skryté prípony súborov, postupujte takto:

Otvorte Ovládací panel(Control Panel) a vyhľadajte Možnosti (Options)priečinka(Folder) . Na karte Zobraziť(View) zrušte začiarknutie možnosti Skryť prípony známych typov súborov(Hide extensions for known file types) .

Click Apply > OK.Teraz, keď skontrolujete svoje súbory, názvy súborov sa vždy zobrazia s ich príponami ako .doc , .pdf , .txt atď. To vám pomôže vidieť skutočné prípony súborov.

Disable files running from AppData/LocalAppData folders

Pokúste sa vytvoriť a presadzovať pravidlá v systéme Windows(Windows) alebo použiť softvér na prevenciu pred narušením , aby ste zakázali konkrétne, pozoruhodné správanie používané niekoľkými ransomvérmi(Ransomware) vrátane Cryptolockeru(Cryptolocker) na spustenie svojho spustiteľného súboru z priečinkov s údajmi aplikácií(App Data) alebo s údajmi miestnych aplikácií . (Local App Data)Cryptolocker Prevention Kit je nástroj vytvorený spoločnosťou Third Tier , ktorý automatizuje proces vytvárania skupinovej politiky(Group Policy) na zakázanie súborov spúšťaných z priečinkov App Data a Local App Data , ako aj zakázanie spúšťania spustiteľných súborov z Temp .adresár rôznych rozbaľovacích pomôcok.

Whitelist aplikácie(Application whitelisting)

Biela listina aplikácií je osvedčený postup, ktorý väčšina správcov IT používa na zabránenie spusteniu neoprávnených spustiteľných súborov alebo programov v ich systéme. Keď to urobíte, vo vašom systéme bude možné spustiť iba softvér, ktorý ste pridali na bielu listinu, v dôsledku čoho sa jednoducho nebudú dať spustiť neznáme výkonné súbory, malvér alebo ransomvér. Pozrite si, ako pridať program na bielu listinu .

Zakázať SMB1(Disable SMB1)

SMB alebo Server Message Block je sieťový protokol na zdieľanie súborov určený na zdieľanie súborov, tlačiarní atď. medzi počítačmi. Existujú tri verzie – Server Message Block ( SMB ) verzia 1 ( SMBv1 ), SMB verzia 2 ( SMBv2 ) a SMB verzia 3 ( SMBv3 ). Z bezpečnostných dôvodov sa odporúča vypnúť SMB1 .

Použite AppLocker(Use AppLocker)

Použite(Use) vstavanú funkciu systému Windows AppLocker , aby ste zabránili používateľom inštalovať alebo spúšťať aplikácie Windows Store Apps(prevent Users from installing or running Windows Store Apps ) a ovládať, ktorý softvér sa má spustiť . Podľa toho môžete nakonfigurovať svoje zariadenie, aby ste znížili pravdepodobnosť infekcie ransomvérom Cryptolocker .

Môžete ho tiež použiť na zmiernenie ransomvéru blokovaním spustiteľného súboru, ktorý nie je podpísaný, na miestach, ako sú:

- <profil používateľa>AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp**

Tento príspevok vám povie, ako vytvoriť pravidlá pomocou aplikácie AppLocker(create rules with AppLocker) pre spustiteľný súbor a aplikácie na zoznam povolených aplikácií.

Pomocou EMET(Using EMET)

Enhanced Mitigation Experience Toolkit chráni počítače so systémom Windows pred kybernetickými útokmi a neznámymi zneužitiami. Zisťuje a blokuje techniky zneužívania, ktoré sa bežne používajú na zneužívanie zraniteľností spôsobených poškodením pamäte. Zabraňuje tomu, aby exploity spúšťali Trojan , ale ak kliknete na otvorenie súboru, nepomôže vám to. AKTUALIZÁCIA(UPDATE) : Tento nástroj momentálne nie je k dispozícii. Aktualizácia Windows 10 Fall Creators Update bude zahŕňať EMET ako súčasť programu Windows Defender , takže používatelia tohto OS ho nemusia používať.

Chráňte MBR

Chráňte hlavný zavádzací záznam(Master Boot Record) vášho počítača pomocou filtra MBR(MBR Filter) .

Zakázať protokol vzdialenej pracovnej plochy(Disable Remote Desktop Protocol)

Väčšina ransomvéru(Ransomware) vrátane malvéru Cryptolocker sa pokúša získať prístup k cieľovým počítačom prostredníctvom protokolu RDP ( Remote Desktop Protocol ), nástroja Windows , ktorý umožňuje vzdialený prístup k vašej pracovnej ploche. Takže, ak zistíte, že RDP je pre vás zbytočné, vypnite vzdialenú plochu(disable remote desktop) , aby ste ochránili svoj počítač pred File Coderom(File Coder) a inými zneužitiami RDP .

Zakázať hostiteľa skriptovania Windows(Disable Windows Scripting Host)

Rodiny škodlivého softvéru(Malware) a ransomvéru často využívajú WSH na spúšťanie súborov .js alebo .jse na infikovanie vášho počítača. Ak túto funkciu nevyužijete, môžete zakázať hostiteľa skriptovania Windows , aby ste zostali v bezpečí.

Použite nástroje na prevenciu alebo odstránenie ransomvéru(Use Ransomware prevention or removal tools)

Použite dobrý bezplatný anti-ransomvérový softvér(free anti-ransomware software) . BitDefender AntiRansomware a RansomFree sú niektoré z dobrých. Na kontrolu, či je váš počítač dostatočne chránený, môžete použiť RanSim Ransomware Simulator .

Kaspersky WindowsUnlocker môže byť užitočný, ak ransomvér(Ransomware) úplne blokuje prístup k vášmu počítaču alebo dokonca obmedzuje prístup k vybraným dôležitým funkciám, pretože dokáže vyčistiť register infikovaný ransomvérom(Registry) .

Ak dokážete identifikovať ransomvér , môže to trochu zjednodušiť, pretože môžete použiť nástroje na dešifrovanie ransomvéru, ktoré môžu byť dostupné pre tento konkrétny ransomvér.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Tu je zoznam bezplatných nástrojov na dešifrovanie ransomware(Ransomware Decryptor Tools) , ktoré vám môžu pomôcť odomknúť súbory.

Okamžite sa odpojte od internetu(Disconnect from the Internet immediately)

Ak máte podozrenie na súbor, konajte rýchlo a zastavte jeho komunikáciu so serverom C&C skôr, ako dokončí šifrovanie vašich súborov. Ak to chcete urobiť, jednoducho sa okamžite odpojte od internetu(Internet) , WiFi alebo siete(Network) , pretože proces šifrovania si vyžaduje čas, takže hoci nemôžete zrušiť účinok Ransomware , určite môžete zmierniť škody.

Použite Obnovovanie systému na návrat do známeho čistého stavu(Use System Restore to get back to a known-clean state)

Ak máte na počítači so systémom Windows(Windows) povolenú funkciu Obnovovanie systému , čo trvám na tom, že máte, skúste systém vrátiť do známeho čistého stavu. Toto nie je spoľahlivá metóda, ale v niektorých prípadoch môže pomôcť.

Nastavte späť hodiny systému BIOS(Set the BIOS clock back)

Väčšina Ransomware vrátane Cryptolocker alebo FBI Ransomware ponúka konečný termín alebo časový limit, v rámci ktorého môžete uskutočniť platbu. V prípade predĺženia môže cena za dešifrovací kľúč výrazne vzrásť a – nemôžete ani zjednávať. Čo môžete aspoň skúsiť, je „poraziť čas“ nastavením hodín BIOSu(BIOS) späť na čas pred uplynutím časového limitu. Jediná možnosť, keď všetky triky zlyhajú, pretože vám to môže zabrániť zaplatiť vyššiu cenu. Väčšina ransomvéru vám ponúka obdobie 3 až 8 dní a za kľúč na odomknutie uzamknutých dátových súborov môže požadovať až 300 USD alebo viac.

Zatiaľ čo väčšina cieľových skupín podľa Ransomware bola v USA a Spojenom kráľovstve, neexistuje žiadne geografické obmedzenie. Môže to ovplyvniť kohokoľvek – a každým ďalším dňom sa zisťuje viac a viac malvéru ransomware . Urobte preto niekoľko krokov, aby ste zabránili tomu, aby sa ransomvér dostal do vášho počítača. Tento príspevok hovorí trochu viac o útokoch Ransomware a často kladených otázkach(Ransomware Attacks & FAQ) .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Teraz si prečítajte: (Now read:) Čo robiť po útoku Ransomware(What to do after a Ransomware attack) .

Related posts

Stiahnite si príručku Windows Command Reference PDF Guide od spoločnosti Microsoft

Stiahnite si Windows 10 Guides for Beginners od spoločnosti Microsoft

Ako prejsť z Windows Phone na iPhone: Sprievodca krok za krokom

Microsoft Edge Deployment Guide for Business

Kurz programu Microsoft Word pre začiatočníkov – Návod, ako ho používať

Sprievodca sťahovaním Twitch VOD (2022)

Ako sa odhlásiť z počítača alebo odhlásiť zo systému Windows 11/10

Bundleware: Definícia, Prevencia, Sprievodca odstránením

Ako odstrániť vírus z telefónu s Androidom (Sprievodca)

Ako používať Google Tasks – príručka Začíname

Oprava nefunkčného webového prehrávača Spotify (Sprievodca krok za krokom)

Sprievodca právami na používanie produktov pre multilicenčné produkty (PUR).

Google Redirect Virus – Sprievodca manuálnym odstránením krok za krokom

Komplexný sprievodca formátovaním textu Discord

Príručka pre začiatočníkov na optimalizáciu systému Windows 11/10 pre lepší výkon

Stiahnite si Windows 10 Guides for Beginners od spoločnosti Microsoft

Ako hrať Pokémon Go na PC? (Podrobný sprievodca)

Vypnutie uzamknutej obrazovky v systéme Windows 10 [PRÍRUČKA]

Stiahnite si Windows 10 Guides for Beginners od spoločnosti Microsoft

Ako odstrániť vírus z Windows 11/10; Sprievodca odstránením škodlivého softvéru